Wir haben wieder das Neueste aus dem Datenschutz und der Informationssicherheit im Monat November 2024 für Sie zusammengefasst.

- Informationssicherheit | Rückblick "Cybersecurity im Jahr 2025"

- Informationssicherheit | BSI veröffentlicht Lagebericht der IT-Sicherheit 2024

- Datenschutz | Abschaffung der Meldepflicht in Beherberungsstätten

- Informationssicherheit | ZTNA: Die neue Ära der sicheren Netzwerktechnologie für Unternehmen

- Informationssicherheit | Meldung zur Anhörung des Innenausschusses zum NIS2UmsuCG

- Datenschutz | Hilfreiche Themensammlung: Datenschutz in der Kita

- Informationssicherheit | Warum digitale Sicherheitsmaßnahmen allein nicht ausreichen

- Informationssicherheit | Cyberangriffe im November

INFORMATIONSSICHERHEIT

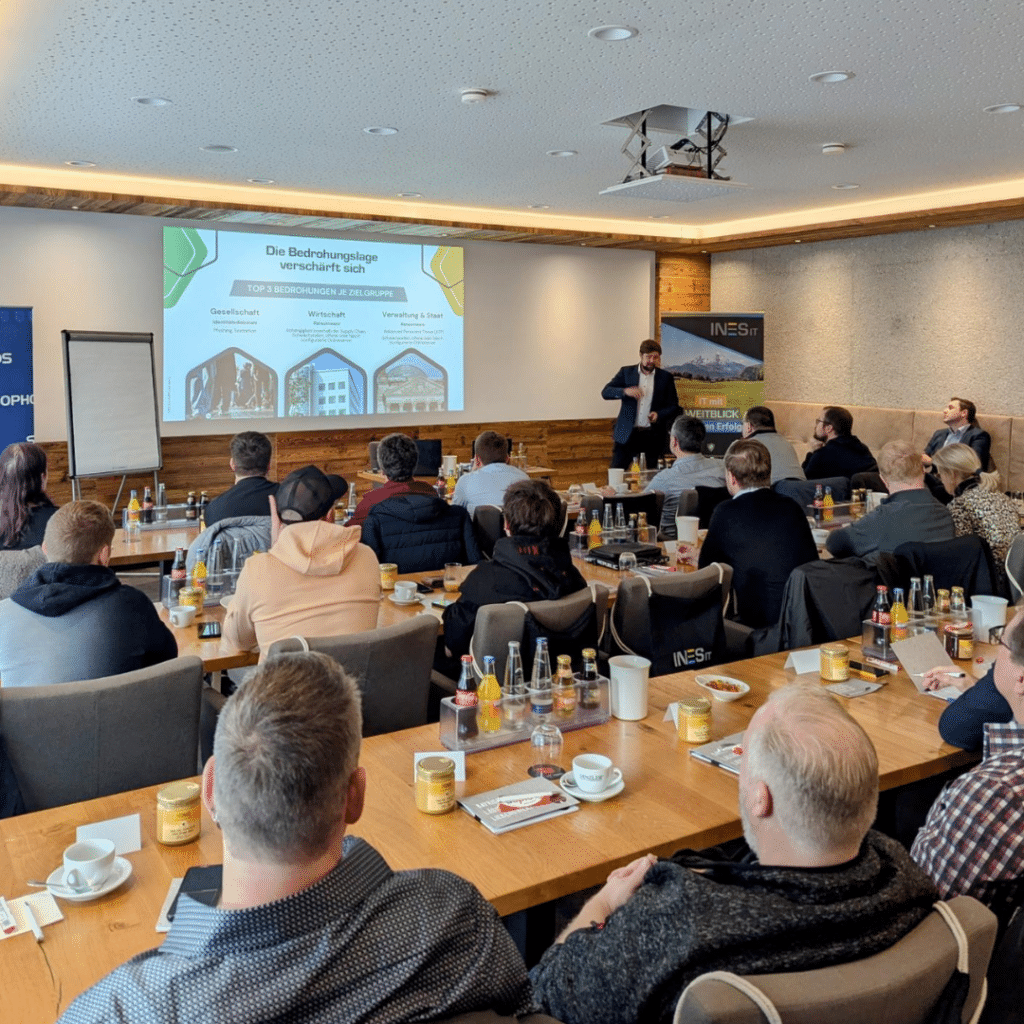

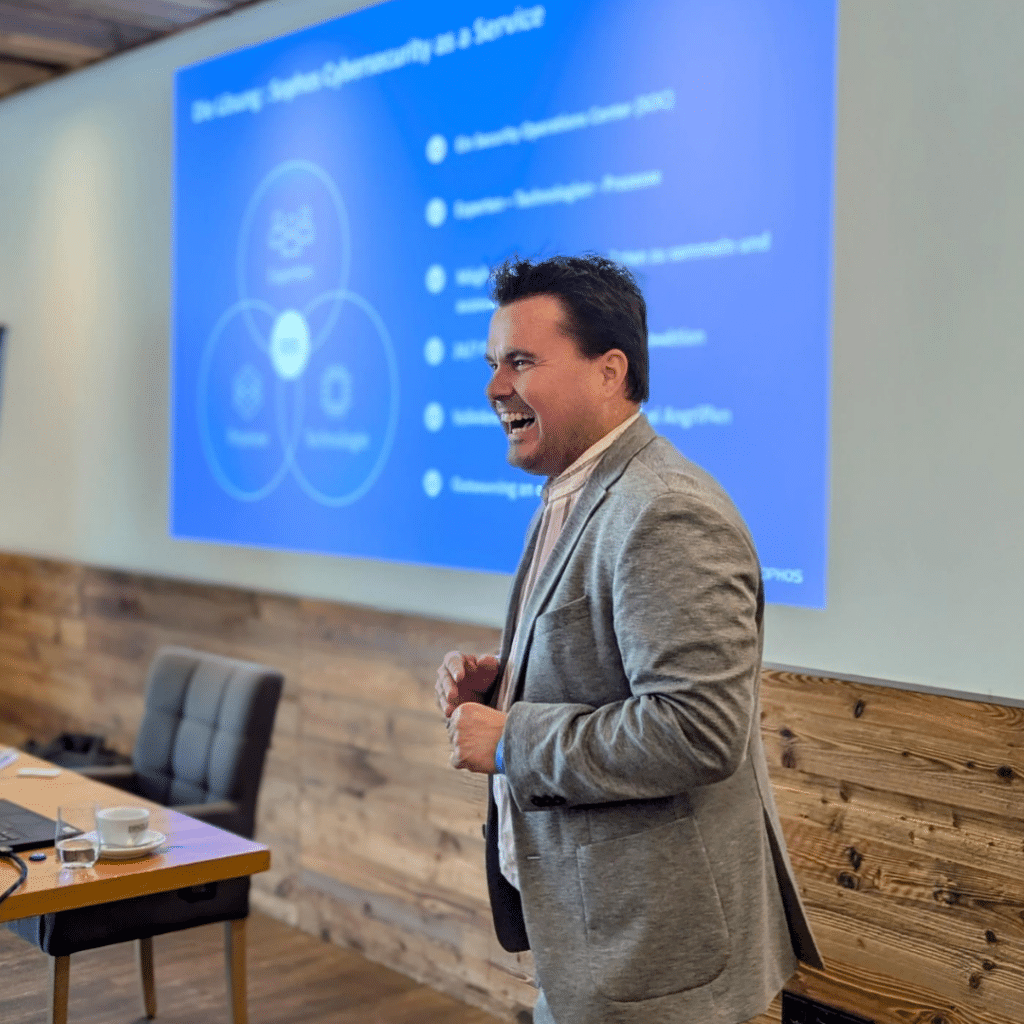

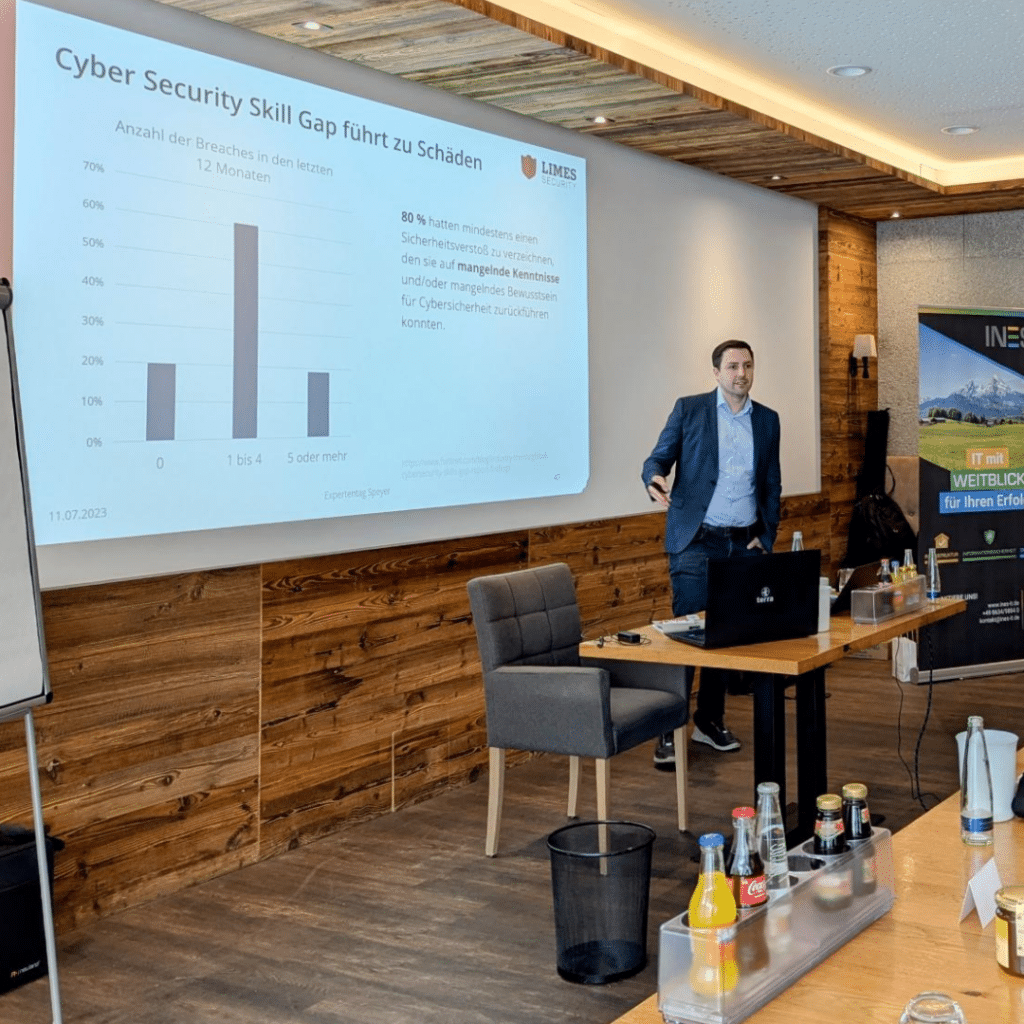

Rückblick Event "Cybersecurity im Jahr 2025" in Unterneukirchen

Am Donnerstag, den 21. November 2024 fand im Gasthof Raspl in Unterneukirchen unser Cybersecurity-Event statt. Die 23 interessierten Teilnehmer:innen erhielten wertvolle und umfassende Einblicke in die aktuellen Entwicklungen im Cyberraum. Im Fokus der Veranstaltung standen das deutsche Umsetzungsgesetz von NIS2, IT/OT/IOT Security sowie MDR/NDR/SOC-Sicherheitslösungen.

Herzlichen Dank an alle Referenten und Teilnehmer:innen, die dazu beigetragen haben, dass es ein rundum gelungenes Event war!

Auch wenn Sie leider nicht dabei sein konnten, beraten wir Sie gerne individuell und persönlich zu NIS2 und Ihrer IT-Sicherheitsstrategie. Vereinbaren Sie hier einen kostenlosen Erstberatungstermin.

INFORMATIONSSICHERHEIT

BSI veröffentlicht Lagebericht der IT-Sicherheit in Deutschland 2024

Auch in diesem Jahr gibt das BSI in seinem Lagebericht einen detaillierten Überblick über die aktuellen Entwicklungen und Bedrohungen im Cyberraum. Auf den über 100 Seiten wird deutlich, dass die Gefährdungslage in Deutschland besorgniserregend ist und auch in Zukunft bleibt. Laut BSI erfordert die zunehmende Digitalisierung umfassende Maßnahmen, um die dadurch entstandene wachsende Angriffsfläche zu schützen. Jede Organisation ist aufgefordert, ihre individuellen Schwachstellen zu identifizieren und entsprechende Sicherheitsvorkehrungen zu treffen. Wir haben die wesentlichen Erkenntnisse für Sie in einem Artikel zusammengefasst.

DATENSCHUTZ

Abschaffung der Meldepflicht in Beherberungsstätten

Zum 1. Januar 2025 tritt das Bürokratieentlastungsgesetz IV in Kraft und schafft Erleichterung für Beherbergungsstätten in Deutschland. Bisher mussten auf Grundlage des Bundesmeldegesetzes die personenbezogenen Daten des Gastes via Meldeschein erhoben werden. Diese Meldepflicht für Gäste mit deutscher Staatsangehörigkeit entfällt im kommenden Jahr. Neben der bürokratischen Erleichterung müssen damit auch weniger personenbezogene Daten verarbeitet und fristgerecht vernichtet werden. Risiken durch herkömmliche "Zettelwirtschaft" entfallen damit für deutsche Staatsangehörige. Für Gäste aus dem Ausland bleibt die Pflicht aufgrund des Schengener Durchführungsübereinkommens bestehen.

INFORMATIONSSICHERHEIT

ZTNA: Die neue Ära der sicheren Netzwerktechnologie für Unternehmen

Eine zuverlässige und robuste IT-Infrastruktur ist in unserer digitalisierten Welt nicht mehr wegzudenken. Doch es geht längst nicht mehr nur um die Verfügbarkeit. Die IT-Landschaft muss auch effektiv vor den vielfältigen internen und externen Bedrohungen geschützt werden. Eine innovative Lösung hierfür bietet der Ansatz des Zero Trust Network Access (ZTNA). Damit lassen sich Zugriffe auf Unternehmensressourcen sicher, kontrolliert und präzise steuern. In unserem neuen Artikel erklären wir, was unter ZTNA zu verstehen ist, wie Unternehmen davon profitieren und welche Voraussetzungen notwendig sind, um diese Technologie erfolgreich zu implementieren.

INFORMATIONSSICHERHEIT

Meldung des Bundestags zur Anhörung des Innenausschusses zum NIS2UmsuCG

Der Gesetzesentwurf der Bundesregierung zum NIS2UmsuCG stieß bei einer öffentlichen Anhörung Anfang November auf Kritik. Die Sachverständigen waren sich einig, dass das Gesetz angesichts der hohen Bedrohungslage zügig umgesetzt werden muss. Auf Widerstand stießen jedoch vor allem die Ausnahmeregelungen für staatliche Verwaltungen, da gerade Bundesverwaltungen und politische Institutionen attraktive Angriffsziele sind und daher nicht von den Vorgaben ausgeschlossen werden sollten. Es wurde betont, dass Cybersicherheit eine gesamtgesellschaftliche Aufgabe sei.

Auch eine bessere Verzahnung des NIS2UmsuCG mit dem KRITIS-Dachgesetz sowie eine klare Definition der Rolle des BSI wurden von den Experten gefordert. Kritisiert wurde zudem die mangelhafte Kommunikation und Unterstützung für betroffene Einrichtungen. Die Regierungen in anderen Ländern informieren aktiv über die Betroffenheit, während Unternehmen in Deutschland diese selbst prüfen müssen. Professor Kipker von der Universität Bremen äußerte, dass der aktuelle Entwurf insgesamt noch zu viele Schwächen und Unklarheiten enthalte. Nachdem die ursprüngliche Umsetzungsfrist (17. Oktober 2024) verstrichen ist, wird nun mit einem voraussichtlichen Inkrafttreten im März 2025 gerechnet. Wir halten Sie im Newsletter auf dem Laufenden. Angesichts der möglichen Komplexität der Umsetzung sowie eines absehbaren Engpasses bei Beratungsunternehmen kurz vor Inkrafttreten, empfehlen wir Ihnen trotz der Terminverschiebung, sich frühzeitig mit den Anforderungen des NIS2UmsuCG vertraut zu machen.

DATENSCHUTZ

Hilfreiche Themensammlung: Datenschutz in der Kita

Auf der Webseite des Landesbeauftragten für den Datenschutz und die Informationssicherheit Rheinland-Pfalz wurde eine ausführliche Themensammlung "Datenschutz in der Kita" eingerichtet. Neben einer Sammlung von Fragen und Antworten für Erzieher:innen, stehen auch weiterführende Informationen zu Spezialthemen im Kontext von Kitas zur Verfügung. Mitunter kann die Aufzeichnung der Webinar-Reihe "Fotos, Portfolio, Einwilligung" abgerufen werden.

INFORMATIONSSICHERHEIT

Warum digitale Sicherheitsmaßnahmen allein nicht ausreichen

Trotz modernster digitaler Sicherheitsvorkehrungen kann ein physischer Angriff einem Unternehmen die Kontrolle über seine IT-Systeme entziehen. Das zeigt dieses Fallbeispiel eindringlich:

Ein Mitarbeiter der Cyber-Security-Firma ProSec wurde von einem Kunden als White-Hat-Hacker engagiert, um potenzielle Sicherheitslücken vor Ort zu identifizieren. Nur der IT-Verantwortliche und der Hacker selbst waren eingeweiht, die Geschäftsleitung blieb uninformiert. Das Ergebnis seines Einsatzes war erschütternd.

Mithilfe von Satellitenaufnahmen verschaffte sich der vermeintliche Einbrecher detaillierte Kenntnisse über das Firmengelände. Selbstbewusst betrat er den Konferenzraum und täuschte vor, etwas überprüfen zu müssen. Seine Social-Engineering Taktik ging auf. Binnen Minuten war er mit dem Firmennetzwerk verbunden und begann erste Daten auf seinem Bildschirm zu sichten. Währenddessen beantwortete der ahnungslose Mitarbeiter seine Fragen und arbeitete arglos an seinem Laptop weiter. Schrittweise gelangte der Angreifer näher an sein Ziel: die vollständige Kontrolle über die IT des Unternehmens. Innerhalb kurzer Zeit hatte er sogar Domain-Admin-Rechte.

Am Ende des Tages konnten mehrere Dienstfahrzeuge gestohlen und die IT-Abteilung aus ihren eigenen Systemen ausgesperrt werden. Der Experte hatte die größte Schwachstelle des Unternehmens gezielt im Vorfeld identifiziert und dann rücksichtslos ausgenutzt. Digital war das Unternehmen durch implementierte Sicherheitsmaßnahmen gut geschützt, doch das Firmengelände selbst wies keinerlei Absicherung, zum Beispiel in Form eines Zauns, auf. Ein Angriff innerhalb des Gebäudes war für alle Beteiligten völlig unerwartet. Dieses Beispiel zeigt eindrucksvoll, wie wichtig ein ganzheitliches Sicherheitskonzept ist, das sowohl digitale als auch physische Maßnahmen umfasst. Zugangskontrollen, geschultes Personal mit einem gesundem Misstrauen sowie einfache, jedoch entscheidende Verhaltensweisen wie das Sperren von Bildschirmen können im Ernstfall von Bedeutung sein. Wir unterstützen Sie gerne auf dem Weg zu umfassender Sicherheit!

INFORMATIONSSICHERHEIT

Cyberangriffe im November

DATENDIEBSTAHL BEI DER STADT DRESDEN

Ein Systemadministrator der Stadt Dresden hat ohne Befugnis Daten von Hunderttausenden Wahlberechtigten auf einen externen Datenträger kopiert. Aufgefallen war das im Rahmen einer gezielten Kontrolle. Alle seine Zugriffsrechte wurden daraufhin umgehend gesperrt und es folgte eine Kündigung. Die Stadt kündigte an, den Zugangsschutz zu verschärfen und die Nutzung mobiler Datenträger zu untersagen. Da ein Admin in der Regel uneingeschränkten Zugriff auf sensible Daten hat, ist es essenziell, seine Vertrauenswürdigkeit im Vorfeld sorgfältig zu überprüfen - beispielsweise durch die Vorlage eines Führungszeugnisses.

AEP GMBH

Die AEP GmbH, Großhändler für Apotheken aus Unterfranken, wurde Opfer eines gezielten Cyberangriffs. Eine spezielle Schadsoftware führte zur teilweisen Verschlüsselung der IT-Systeme. Die internen Sicherheitsmechanismen schlugen Alarm, sodass umgehend notwendige Schutzmaßnahmen ergriffen werden konnten. Neun Tage später vermeldet AEP auf der Webseite, dass die Lieferfähigkeit wiederhergestellt sei.

STADT ASCHAFFENBURG

Zahlreiche Mitarbeitende der Stadt Aschaffenburg standen am Morgen des 14. November vor einem Problem: sie konnten sich mit ihren Passwörtern nicht mehr an ihren PCs anmelden. Daraufhin wurde aus Sicherheitsgründen die gesamte IT-Infrastruktur vom Netzwerk getrennt. Weder telefonisch noch per E-Mail konnte kommuniziert werden. Das Rathaus blieb an diesen Tagen geschlossen. Nach einem intensivem Scan konnte das Rathaus eine Woche später seine Services wieder vollumfänglich anbieten.

INFOSCORE

Bei der Wirtschaftsauskunftei Infoscore, einem Schufa-Wettbewerber aus Baden-Baden, wurde ein gravierendes Datenleck aufgedeckt. Die Bonitätsdaten von knapp acht Millionen Verbrauchern waren ungeschützt im Internet zugänglich. Betroffen waren nicht nur die Bonitäts-Scores, sondern auch hochsensible Informationen zu Mahnverfahren und Privatinsolvenzen.

BERUFSFÖRDERUNGSWERK OBERHAUSEN

Auch das Berufsförderungswerk Oberhausen hat es diesen Monat getroffen. Auf der Webseite gab der Dienstleister für berufliche Rehabilitation von Erwachsenen bekannt, dass am zweiten November-Wochenende ein Cyberangriff identifiziert wurde. Daraufhin isolierte die Einrichtung umgehend alle Systeme und schaltete sie ab. Die Analyse des Vorfalls ist noch im Gange.

GYMNASIEN

Einem Oberstufenschüler eines Berliner Gymnasiums gelang es, sich Zugang zum Schulrechner zu verschaffen und das Lehrerkollegium auszuspionieren. Durch eine Manipulation, die das Protokollieren des nächsten eingegebenen Passworts erlaubte, gelangte er an das Administratorpasswort und installierte anschließend einen Keylogger, der sämtliche weitere Passwort-Eingaben aufzeichnete. Der verantwortliche Schüler wurde daraufhin von der Schule verwiesen. Die Problematik mangelnder IT-Sicherheit an Schulen ist jedoch kein Einzelfall. Ende Oktober gelang es Hackern mithilfe von Ransomware an sieben weiterführenden Schulen im Landkreis Kitzingen Schul-Daten zu verschlüsseln.

AMTSVERWALTUNG BERGEN

Auch die Amtsverwaltung Bergen auf Rügen wurde Ziel eines Hackerangriffs. Unbekannten gelang es, sich mithilfe eines Schadprogramms Zugriff auf das IT-System zu verschaffen und sensible Daten zu verschlüsseln. Infolgedessen konnte nur eingeschränkt gearbeitet werden. Das Ausstellen von Personalausweisen, Reisepässen und Sterbeurkunden war nicht möglich. Die Verwaltung war lediglich telefonisch oder vor Ort erreichbar.

STROMANBIETER TIBBER

Der Ökostrom-Anbieter Tibber wurde im November auch gehackt. Über 50.000 Kundendaten aus Deutschland konnten entwendet werden und sind nun im Darknet käuflich. Diese Daten stammen aus dem Tibber Store, über den das Unternehmen Smart-Energy-Hardware vertreibt. Laut Tibber sind jedoch keine Zahlungs- und Verbrauchsdaten kompromittiert. Das Unternehmen weist auf ein erhöhtes Risiko von Spam-E-Mails hin.

BUNDESBEHÖRDEN

Die Webauftritte mehrerer Bundesbehörden wurden laut einem vertraulichen Lagebericht Mitte November Ziel mehrerer Wellen von Cyberattacken. Das Informationstechnikzentrum Bund (ITZBund) verzeichnete dabei zahlreiche DDoS-Attacken, die auf das BKA, den BND und das Bundesamt für Verfassungsschutz abzielten. Die Hackergruppe 'Mr Hamza' versuchte, die Internetpräsenzen durch massenhafte Zugriffe zu überlasten und damit außer Betrieb zu setzen. Diese blieben aber weitgehend stabil und durchgehend verfügbar.