Unter Social Engineering versteht man in der Informationssicherheit die soziale Beeinflussung von Menschen mit dem Ziel, eine gewünschte Handlung auszuführen. Dies kann die Eingabe von vertraulichen Informationen auf einer gefälschten Webseite, das Öffnen gefährlicher Anhänge, oder auch die Überweisung hoher Geldbeträge auf betrügerische Bankkonten sein. Unabhängig von der Absicht steht fest, die letzte Handlung bestimmt der Mitarbeiter selbst. Er stellt die letzte Hürde gegen eine ernsthafte Konsequenz für eine Organisation dar. Es macht also in jeden Fall Sinn, in die Awareness von Mitarbeitern zu investieren.

Social Engineering kennt zahlreiche Facetten und Kommunikationswege. Der wohl häufigste Angriffskanal ist dabei die Ansprache per E-Mail. Fast jedes vierte Unternehmen (23 %) gibt an, dass ihnen in den letzten zwei Jahren durch einen Phishing-Angriff ein Schaden für Ihr Unternehmen entstanden ist (Bitkom Research 2019). In unserem Artikel erfahren Sie, wie Sie Phishing-Mails erkennen und wie Sie mit Phishing Awareness Trainings nachhaltig die Awareness Ihrer Mitarbeiter erhöhen.

6 Punkte, an denen Sie eine Phishing-Mail erkennen

Absender & E-Mail

Im Aufbau einer E-Mailadresse versteckt sich der Domainname des Absenders @ines-it.de. Es ist der „Woher-Bereich“ einer E-Mailadresse. Angreifer versuchen diesen „Woher-Bereich“ zu fälschen, in dem sie Zeichen ändern oder weglassen. Aus @ines-it.de könnte @inesit.de werden. Achten Sie deshalb bei eingehenden E-Mails als erstes auf die korrekte Schreibweise der E-Mailadresse.

Kommt Ihnen eine E-Mail „komisch“ vor, hat dies meist einen Grund. Hören Sie auf Ihr Bauchgefühl und sichten Sie die E-Mail noch einmal in Ruhe. Passt die Ansprache oder hat der Absender eine höfliche Ansprache verwendet und nicht wie vereinbart das freundschaftliche Du?! Fragen Sie sich auch, ob Sie die E-Mail erwartet haben, ob Sie in den Kontext passt. Mahnungsschreiben eines Anbieters kann ich ausschließen, wenn ich dort noch nie Kunde war.

Domain & Linkvorschau

Früher wurden meist E-Mail Anhänge für Cyber-Angriffe beigelegt, die schadhafte Inhalte transportierten. Unternehmen haben sich auf diese Angriffsarten eingestellt und blockieren über technische Werkzeuge einen Großteil unerwünschter Anhänge. Angreifer sind deshalb dazu übergegangen Links in E-Mails einzubetten, die Anwender auf gefährliche Webseiten leiten. Der verlinkte E-Mail-Inhalt hat dabei die korrekte Schreibweise, tatsächlich führt er aber auf eine andere Webseite z. B. https://www.ines-it.de. Um diese Betrugsmasche zu erkennen, fahren Sie mit dem Mauszeiger auf den Link ohne zu klicken. Es wird Ihnen das tatsächliche Ziel in einem erscheinenden Fenster bzw. links unten in der Fußleiste angezeigt.

Achten Sie auch hier auf den „Woher-Bereich“: https://www.ines-datenschutz.angreifer.de/uebersicht-dienstleistung

Entscheidend ist ausschließlich der Adressbereich zwischen dem dritten Schrägstrich und dem zweiten Punkt nach links gesehen. Weitere Zeichen dienen ausschließlich der Verschleierung.

Dringlich & vertraulich

Menschen lassen sich leichter manipulieren, wenn sie unter Druck gesetzt werden. Besonders hohe Dringlichkeit und sehr kurze Zeitfenster für die Bearbeitung veranlassen Menschen dazu, Handlungen nicht mehr zu überdenken. Zusätzlich kann ein sehr autoritärer Ton dafür sorgen, Menschen zu verunsichern.

Ein weiterer Anreiz Handlungen nicht zu überdenken, ist eine besonders hohe Vertraulichkeit zu beschreiben. Anwender werden in den E-Mails als einzige eingeweihte Person dargestellt. Damit ist dieser Mitarbeiter im Unternehmen isoliert und hat keine Chance sich an Ansprechpartner zu wenden. Sehr oft wird diese Masche verwendet, wenn E-Mails von der Geschäftsleitung gefälscht werden. Fragen Sie deshalb immer beim Absender nach. Verwenden Sie dazu keine E-Mail, sondern greifen Sie zum Telefonhörer oder sprechen den Absender persönlich an.

Sensible Inhalte

Phishing-Mails haben häufig das Ziel sensible Daten abzufischen wie E-Mailadresse und Passwort. In der E-Mail könnte vorgegaukelt werden, dass der Zugang zu PayPal neu verifiziert werden muss. Die Einführung neuer Sicherheitsmaßnahmen machen diesen Schritt notwendig. Um Druck aufzubauen, könnte noch eine knappe Frist eingefordert werden: Erfolgt dies nicht innerhalb von 3 Tagen, wird Ihr Zugang gesperrt. Klickt man nun auf den beigelegten Link, wird man auf eine täuschend echt nachgebaute Webseite von PayPal weitergeleitet. Gibt man die Anmeldedaten ein, werden diese direkt an die Betrüger weitergereicht.

Seien Sie bei dieser Art von E-Mails gewarnt. Klicken Sie nicht die bereitgestellten Links, sondern geben Sie die Adresse manuell ein bzw. verwenden Sie einen Favoriten, den Sie bereits längere Zeit nutzen. Sollte es sich um eine legale E-Mail handeln, werden Sie in Ihrer Kundenumgebung auf die notwendige Verifizierung hingewiesen.

Grußformel & Signatur

Bei „einfachen Angriffen“ wäre der Aufwand einer Personalisierung zu hoch. Angreifer verwenden deshalb allgemeine Grußformeln wie „Sehr geehrte Damen und Herren“. Fällt Ihnen dies im Gegensatz zu früheren E-Mails des vermeintlichen Absenders auf, prüfen Sie diese E-Mail besonders genau. Unter das Thema „allgemeine Ansprache“ fallen auch Datumsangaben. Diese werden nicht genau definiert, sondern wieder allgemein ausgelegt z.B. „innerhalb einer Woche“.

Parallel zur Grußformel wird auch die Signatur oft neutral dargestellt. Sollte der reelle Absender z.B. Grafiken, Telefonnummern mit Durchwahl oder Haftungshinweise in der Signatur verwenden, kann eine einfache neutrale Signatur der Hinweis auf eine Phishing-Mail sein. Letztlich sollte ein Hinweis Sie dazu ermutigen, die E-Mail noch einmal genau in Augenschein zu nehmen.

Rechtschreibung

Leider kann man nicht behaupten, dass gefälschte E-Mails immer mit schlechter Rechtschreibung einhergehen. Je gezielter ein Angriff ist, desto mehr investieren die Angreifer in die optische und inhaltliche Richtigkeit.

Es gibt aber auch immer noch die klassischen Massen-Phishing-Mails. Hier setzen die Betrüger darauf eine möglichst hohe Zahl an Betrugsmails zu versenden. Der geringe Aufwand für die Vorbereitung der Attacke rechtfertigt die schlechte Ausführung z.B. mit Rechtschreibfehlern, die sich aus einer Übersetzung mit einem Translator ergeben können. Aber auch diese Betrugsemails treffen auf Anwender die sich verleiten lassen und die gewünschte Aktion aus Sicht des Angreifers ausführen. Seien Sie also gewarnt, wenn Sie Rechtschreibfehler finden, meist kombiniert mit neutraler Grußformel und Signatur.

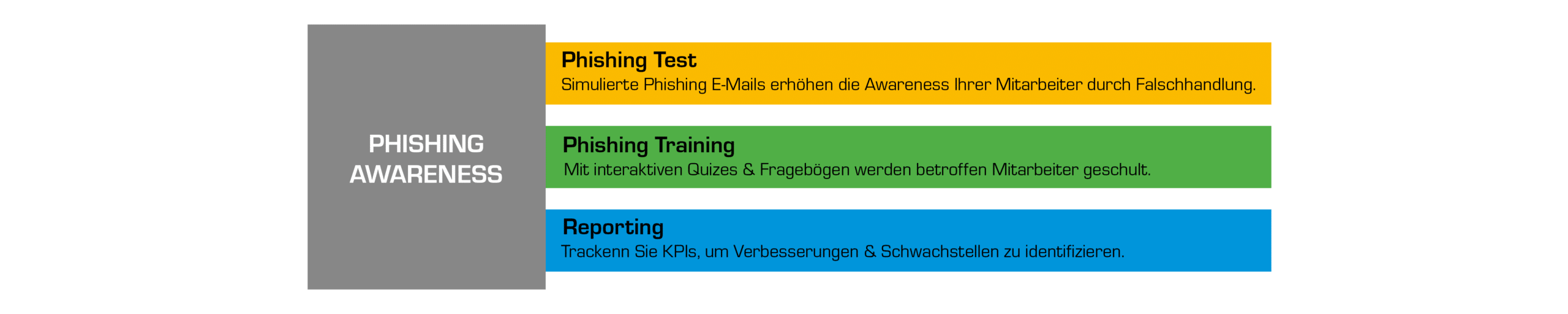

Phishing Awareness Training als effektiver Schutz vor Cyber-Angriffen

Zur Erkennung von Phishing-Mails ist es ein guter Anfang zu verstehen, wie Phishing-Angriffe erkannt werden. Ihre Mitarbeiter sind in Ihrer täglichen Arbeit jedoch nicht nur geprägt von analytischem und vernünftigem Handeln. Häufig finden Handlungen intuitiv statt. Phishing Awareness Training sind selbst durchgeführte „Angriffstests“. Sie simulieren realitätsnah einen möglichen Phishing-Angriff auf Ihre Mitarbeiter. Phishing Awareness Trainings sind so zielführend, weil sie den Mitarbeiter unmittelbar bei der „tatsächlichen Falschhandlung“ sensibilisieren.

Was Sie bei der Planung von Phishing Awareness Training beachten sollten

Um erfolgreiche Phishing Kampagnen durchzuführen, sollte die Strategie in einer Planungsrunde abgesteckt werden. Fragen sollten besprochen werden wie:

- Wer sollte über den Angriffstest informiert werden?

- Wer muss die Kampagne freigeben?

- Welche Mitarbeiter werden in den Test einbezogen?

- Welches Thema wird in der simulierten Phishing-Mail vorgegaukelt?

- Wie gezielt soll der Angriff erfolgen?

- Wie viele Adressen werden pro Testwelle zugestellt?

- In welchen Abständen erfolgt die Zustellung der simulierten Phishing-Mail?

- Wer wertet die Ergebnisse aus?

- In welcher Form erfolgt die interne Veröffentlichung?

- Wie oft pro Jahr werden Angriffstests durchgeführt?

- Welche Einstellungen sind an den Sicherheitsmaßnahmen notwendig, damit die Phishing-Mails zugestellt werden können?

Das Ergebnis der Planungsrunde ist letztlich der Konfigurationsumfang der Phishing Kampagne. Hier gibt es zahlreiche Lösungen am Markt, die sich entweder in einer Cloud betreiben lassen, oder lokal in der eigenen Umgebung installiert werden. Je nach Variante werden verschiedene Features angeboten, die Grundmöglichkeiten sollten aber ähnlich sein. Durch die Verarbeitung personenbezogener Daten ist es notwendig die Tools auch aus datenschutzrechtlicher Sicht zu betrachten. Beispielsweise sind der Serverstandort und mögliche indirekte Zugriffsrechte durch Dritte wichtige Themen. Für die Erstkonfiguration macht es Sinn, sich durch einen erfahrenen Consultant unterstützen zu lassen. Durch die intuitive Handhabung der Lösungen, sollten weitere Kampagnen selbstständig durchgeführt werden können.

Reporting und Ableitung von Maßnahmen bei Phishing Awareness Training

Wurde ein erster Angriffstest durchgeführt, erhält das Unternehmen eine realistische Rückmeldung über den Awareness Stand der Mitarbeiter. Dieses Wissen muss durch die Organisation bestmöglich verarbeitet werden. Sei es in Schulungsbausteinen, oder in technischen Anpassungen, die sich aus den Ergebnissen ableiten lassen. Die ganzheitliche Auseinandersetzung mit der Thematik ergibt die gewünschten positiven Effekte. In Phishing Awareness Trainings haben Sie die Möglichkeit die betroffenen Mitarbeiter direkt online zu schulen. So können interaktive Quiz, Fragebögen oder Videos eingebunden werden, die dem Mitarbeiter aufzeigen, wie Phishing-Mails erkannt werden. Die Lernerfolgskontrolle festigt die Awareness nochmals. Die Auswertung des Phishing Awareness Trainings und vorhandene KPI’s wie z. B. Klickraten können Sie dabei unterstützen Verbesserungen als auch Schwachstellen zu erfassen, die in der nächsten Awareness Kampagne berücksichtigt werden. Eine stabile Awareness kann nur dann erwartet werden, wenn mehrmals jährlich und fortlaufend simulierte Phishing-Mails an die Mitarbeiter versendet werden.

Phishing Awareness Training als Teil Ihrer IT-Sicherheitsstrategie

Natürlich können wir nie ausschließen, dass Anwender auf eine echte Phishing-Mail hereinfallen und eine durch die Angreifer gewünschte Handlung ausführen. Im Kontext der Awareness muss auch geschult werden, wie sich Mitarbeiter im Schadensfall verhalten sollen. Notfallkarten können hier hilfreich sein, die die Kontaktpersonen mit Vertretung und die wichtigsten Notfallhandlungen beschreiben. Durch die Kampagnen Ergebnisse ergeben sich vertrauliche Informationen, die eine kontrollierte Planungs- und Umsetzungsphase erfordern.